A seguito dell'incidente globale che ha colpito i sistemi Windows nel corso del 19 luglio, CrowdStrike ha pubblicato un rapporto sulla situazione e ha confermato che l'evento non è stato un cyberattacco. Secondo alcune stime, l'incidente potrebbe aver colpito potenzialmente oltre 55 milioni di sistemi.

Cosa è successo?

Il 19 luglio 2024 alle 04:09 UTC, CrowdStrike ha pubblicato un aggiornamento di configurazione del sensore per i sistemi Windows. Questi aggiornamenti fanno parte dei meccanismi di protezione della piattaforma Falcon. Questo specifico aggiornamento ha innescato un errore di logica, con conseguenti crash di sistema e Blue Screen of Death (BSOD) sui sistemi colpiti. L'aggiornamento problematico è stato corretto rapidamente alle 05:27 UTC dello stesso giorno.

I clienti che eseguono Falcon Sensor for Windows versione 7.11 e successive, online tra venerdì 19 luglio 2024 alle 04:09 UTC e venerdì 19 luglio 2024 alle 05:27 UTC, possono essere stati colpiti.

I sistemi che eseguono Falcon Sensor for Windows 7.11 e successive che hanno scaricato la configurazione aggiornata tra le 04:09 UTC e le 05:27 UTC erano suscettibili a un crash di sistema.

Introduzione al file di configurazione

I file di configurazione menzionati sopra sono denominati " channel files" e fanno parte dei meccanismi di protezione comportamentale utilizzati dal Falcon Sensor. Gli aggiornamenti dei channel file sono parte normale del funzionamento del sensore e si verificano più volte al giorno in risposta a nuove tattiche, tecniche e procedure scoperte da CrowdStrike. Non è un processo nuovo: l'architettura è in vigore fin dalla creazione di Falcon.

Fasi del problema

- Distribuzione dell'aggiornamento:

- Data e ora: 19 luglio 2024, 04:09 UTC.

- Azione: pubblicazione di un aggiornamento di configurazione del sensore per i sistemi Windows.

- Obiettivo: l'aggiornamento era progettato per migliorare il rilevamento delle named pipe malevole utilizzate dai framework C2 nei cyberattacchi.

- Errore di logica innescato:

- Effetto: l'aggiornamento ha causato un errore di logica, con conseguente crash del sistema operativo (BSOD) sulle macchine colpite.

- File impattato: Channel File 291.

- Risposta di CrowdStrike:

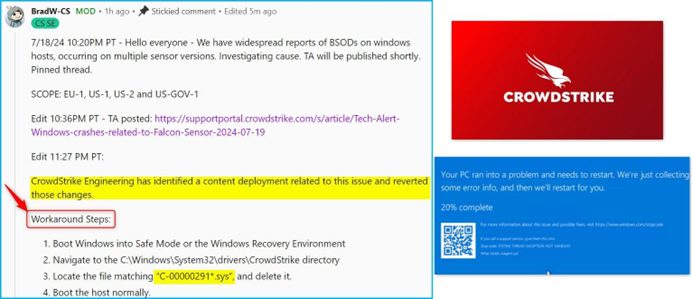

- Data e ora: 19 luglio 2024, 05:27 UTC.

- Azione: rapida correzione dell'aggiornamento di configurazione per risolvere l'errore di logica.

Dettagli tecnici

- Posizione del file di configurazione:

- Directory: C:\\Windows\\System32\\drivers\\CrowdStrike\\

- Formato di denominazione: file di configurazione che iniziano con "C-" e terminano con .sys.

- Identificazione del file impattato:

- File: Channel File 291.

- Nome completo: "C-00000291-.sys".

- Funzione: controlla la valutazione dell'esecuzione delle named pipe sui sistemi Windows.

- Aggiornamento difettoso:

- Contenuto: l'aggiornamento mirava a colpire le named pipe malevole utilizzate dai framework C2.

- Errore di logica: l'aggiornamento ha innescato un errore di logica, causando il crash del sistema operativo.

- Rimedio:

- Correzione: aggiornamento dei contenuti del Channel File 291 per correggere l'errore di logica.

- Nessuna modifica aggiuntiva: nessuna ulteriore modifica al file oltre alla logica corretta.

Impatto

- Sistemi colpiti:

- Versione: Falcon Sensor for Windows versione 7.11 e successive.

- Finestra di impatto: sistemi online tra le 04:09 UTC e le 05:27 UTC del 19 luglio 2024.

- Conseguenze:

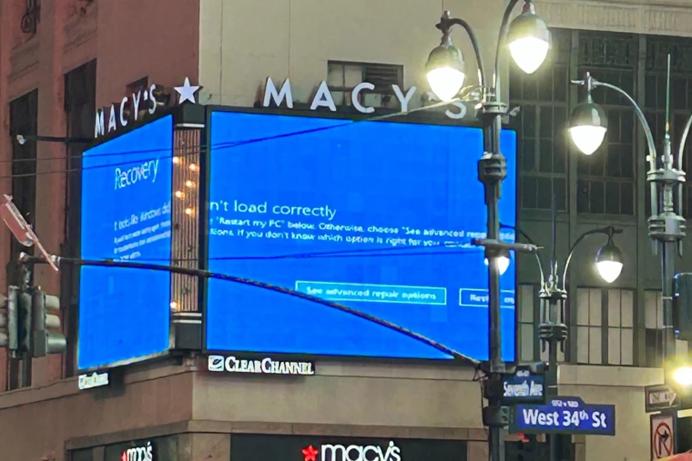

- Crash dei sistemi: i sistemi colpiti hanno subito BSOD, con conseguenti interruzioni di servizio.

- Interruzione del servizio: le operazioni di diversi istituti finanziari e aziende sono state impattate.

Rischi associati

- Interruzione del servizio:

- Settori impattati: diversi istituti finanziari, aziende tecnologiche e altri utenti professionali.

- Effetti immediati: Blue Screen of Death (BSOD), interruzioni operative, possibili ritardi e perdita di produttività.

- Funzionamento dei file di configurazione:

- Channel File: parti integranti dei meccanismi di protezione comportamentale di Falcon, aggiornati regolarmente.

- Posizione: C:\\Windows\\System32\\drivers\\CrowdStrike\\

- Identificazione: il file specifico impattato inizia con "C-00000291-" e termina con .sys.

- Errore di logica:

- Causa: l'aggiornamento di configurazione mirato alle named pipe malevole ha innescato un errore di logica.

- Conseguenza: crash del sistema operativo.

Conseguenze

- Interruzione del servizio:

- Settori impattati: istituti finanziari, aziende tecnologiche, servizi pubblici e utenti professionali.

- Effetti immediati: BSOD, interruzioni operative, ritardi e perdita di produttività.

- Reazione del mercato:

- Fluttuazioni: il titolo CrowdStrike ha perso oltre il 10% nel pre-market della Borsa di New York. Anche il titolo Microsoft è stato colpito.

- Fiducia degli investitori: ridotta a causa dell'entità dell'interruzione.

- Stabilità delle infrastrutture:

- Infrastrutture non colpite: sistemi che eseguono Linux o macOS e sistemi Windows non connessi durante la finestra di impatto.

- Operazioni continue: i sistemi non colpiti continuano a funzionare normalmente, senza rischio di incorrere in questo evento in futuro.

Rimedio e follow-up

- Correzione dell'aggiornamento:

- Azione: correzione dell'errore di logica nel Channel File 291.

- Stato: nessuna ulteriore modifica al file oltre alla correzione della logica.

- Supporto clienti:

- Risorse: blog di CrowdStrike e portale di supporto per indicazioni di rimedio aggiornate.

- Contatto: team di supporto disponibile per esigenze specifiche dei clienti.

- Analisi delle cause profonde:

- Obiettivo: analisi approfondita per comprendere come si è verificato l'errore di logica.

- Impegno: identificare e implementare miglioramenti fondamentali o di workflow per rafforzare il processo di aggiornamento.

Rischi futuri di phishing

A seguito di questo incidente, diversi domini sono stati creati da attori malevoli che tentano di sfruttare la situazione tramite campagne di phishing. Gli utenti devono mantenere alta la vigilanza e monitorare i seguenti indicatori di compromissione (IOC):

- crowdstrikebluescreen.com

- crowdstrike0day.com

- crowdstrike-bsod.com

- crowdstrikedoomsday.com

- crowdstrikefix.com

- crowdstrikedown.site

- crowdstriketoken.com

Questi domini possono essere utilizzati per diffondere disinformazione, raccogliere dati sensibili o distribuire malware. Raccomandiamo vivamente ai nostri utenti di evitare di visitare questi siti e di segnalare qualsiasi attività sospetta al nostro team di supporto.

L'incidente del 19 luglio 2024, causato da un aggiornamento di configurazione del sensore CrowdStrike, ha messo in luce le sfide complesse che le aziende di cybersecurity devono affrontare in un panorama tecnologico in costante evoluzione. Sebbene questo aggiornamento abbia provocato crash di sistema e Blue Screen of Death (BSOD) potenzialmente su oltre 55 milioni di sistemi Windows, CrowdStrike ha risposto rapidamente correggendo l'errore in meno di due ore. Questo incidente, per quanto significativo, non è stato il risultato di un cyberattacco bensì di un errore di logica nell'aggiornamento, sottolineando l'importanza critica del rigore e dei test nei processi di rilascio del software.

Tuttavia, le conseguenze di questo evento si estendono oltre le interruzioni immediate. Attori malevoli hanno rapidamente sfruttato la situazione creando domini di phishing come crowdstrikebluescreen.com e crowdstrikefix.com, finalizzati a ingannare gli utenti e potenzialmente a sottrarre informazioni sensibili. CrowdStrike continua a condurre un'analisi approfondita per comprendere le cause profonde dell'errore e implementare miglioramenti che prevengano futuri incidenti. L'azienda raccomanda inoltre a tutti gli utenti di mantenere la vigilanza contro i tentativi di phishing e di segnalare qualsiasi attività sospetta. Questo incidente è un severo promemoria della necessità di vigilanza costante e di una risposta rapida per mantenere sicurezza e fiducia nelle infrastrutture digitali globali.

Fonti:

https://www.crowdstrike.com/blog/technical-details-on-todays-outage/