Die zunehmende Vernetzung von Maschinen und vernetzten Objekten mit den Informationssystemen von Unternehmen erfordert eine komplette Überarbeitung der Organisationsstrukturen zum Schutz vor externen Bedrohungen, internen Bedrohungen und unsicheren vernetzten Objekten.

DIE PRÜFUNG BESTEHT AUS DREI PHASEN

01

Identifizierung von Schwachstellen in Ihren Systemen

Bewertung

02

Bewertung der Kritikalität von Risiken, ihrer Auswirkungen auf das Unternehmen, kombiniert mit ihrer Eintrittswahrscheinlichkeit

Aktionsplan

03

Entwicklung eines Qualitätssicherungs- und Sicherheitsplans zur Verbesserung des Sicherheitsniveaus des Unternehmens

Schwachstellen-Scanning

.webp)

Benutzerfreundlichkeit

Penetrationstests

Ethische Hacker

AI

Risikobewertung (CVE)

Active Directory Audit

Office 365 Audit

Website Audit

Phishing-Kampagne

Zugriffskontrolle (Web, ftp, ssh, etc.)

GDPR-Audit

Simulation von realen Cyberangriffen

Einhaltung von Standards (PASSI, ISO27001)

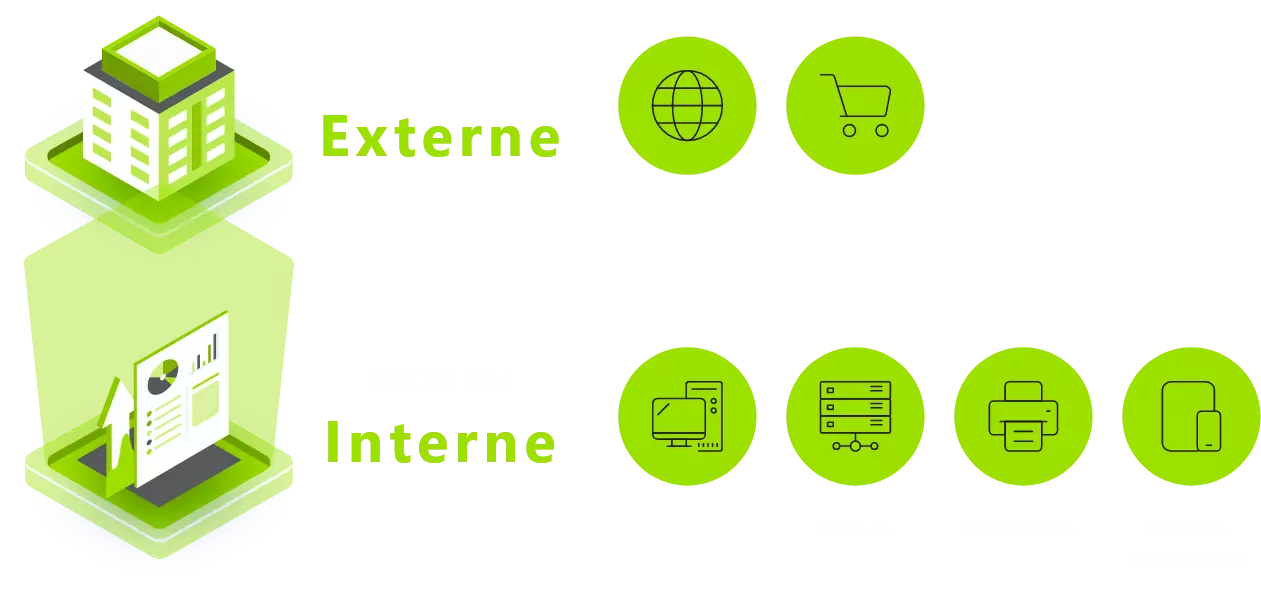

2 Arten von Audits

• Externes Audit - Internes Audit

Externes Audit

Ein Audit, das Einblick in die Dienste und Ressourcen gibt, die dem Internet ausgesetzt sind, und das die Angriffsfläche und die Risiken bewertet, die sich auf das Informationssystem auswirken könnten.

Interne Revision

Dieses Audit ermöglicht die Identifizierung aller Schwachstellen in der Netzwerkinfrastruktur eines Unternehmens. Es scannt alle gemeinsam genutzten Dienste im Netzwerk, wie z.B. FTP, SSH, usw.

Audit-Bericht

Ein prägnanter Bericht, der ein schnelles Verständnis der Situation ermöglicht. Der Bericht erfordert keine technischen Kenntnisse, um ihn zu lesen und zu verstehen.

Entwicklung eines Aktionsplans

Entwicklung eines Qualitätssicherungs- und Sicherheitsplans zur Verbesserung des Sicherheitsniveaus Ihres Unternehmens

VMWare 6.7 und höher

HyperV 2022

VirtualBox 6.1

Verstärktes Peli-Gehäuse

vCPU: 8

vRAM: 16 GB

Festplatte: 80 GB

Réseau : 1 Gbps

sylink.fr

+33 (0)4 15 54 00 00

+33 (0)7 87 35 94 69