Die zunehmende Vernetzung von Maschinen und vernetzten Objekten mit den Informationssystemen von Unternehmen erfordert eine komplette Überarbeitung der Organisationsstrukturen zum Schutz vor externen Bedrohungen, internen Bedrohungen und unsicheren vernetzten Objekten.

DIE PRÜFUNG BESTEHT AUS DREI PHASEN

01

Identifizierung von Schwachstellen in Ihren Systemen

Bewertung

02

Bewertung der Kritikalität von Risiken, ihrer Auswirkungen auf das Unternehmen, kombiniert mit ihrer Eintrittswahrscheinlichkeit

Aktionsplan

03

Entwicklung eines Qualitätssicherungs- und Sicherheitsplans zur Verbesserung des Sicherheitsniveaus des Unternehmens

Schwachstellen-Scanning

.webp)

Simulation von realen Cyberangriffen

Einhaltung von Standards (PASSI, ISO27001)

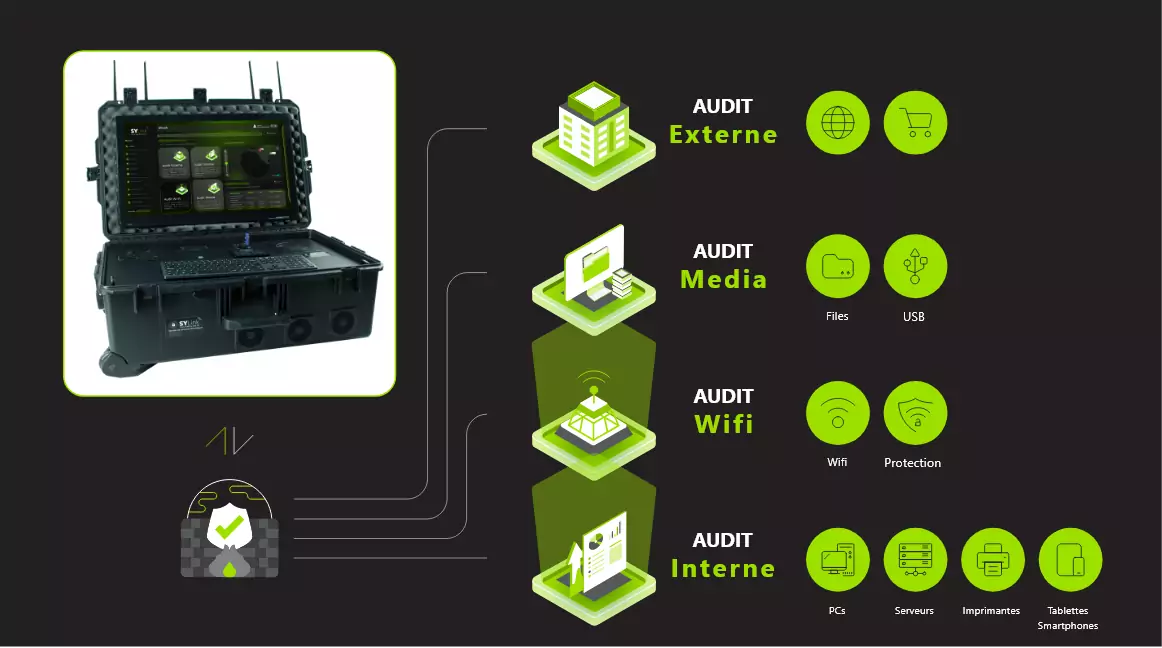

4 Arten von Audits

- Externes Audit - Internes Audit - WiFi Audit - Medienaudit

Externes Audit

Ein Audit, das Einblick in die Dienste und Ressourcen gibt, die dem Internet ausgesetzt sind, und das die Angriffsfläche und die Risiken bewertet, die sich auf das Informationssystem auswirken könnten.

Interne Revision

Dieses Audit ermöglicht die Identifizierung aller Schwachstellen in der Netzwerkinfrastruktur eines Unternehmens. Es scannt alle gemeinsam genutzten Dienste im Netzwerk, wie z.B. FTP, SSH, usw.

WiFi-Audit

Das WiFi-Audit scannt die WiFi-Netzwerke, auf die von Ihrem Unternehmen aus zugegriffen werden kann, und überprüft deren Sicherheitskonfiguration, wodurch WiFi-Netzwerke identifiziert werden können, die eine Bedrohung darstellen.

Medien-Audit

Ein Audit, das alle Geräte wie USB-Laufwerke, Festplatten usw. scannt. Geräte, die eine Bedrohung darstellen, werden hervorgehoben. Es beinhaltet das Erzwingen von Passwörtern verschlüsselter Dateien und die automatische Suche nach sensiblen Daten.

Audit-Bericht

Ein prägnanter Bericht, der ein schnelles Verständnis der Situation ermöglicht. Der Bericht erfordert keine technischen Kenntnisse, um ihn zu lesen und zu verstehen.

Entwicklung eines Aktionsplans

Entwicklung eines Qualitätssicherungs- und Sicherheitsplans zur Verbesserung des Sicherheitsniveaus Ihres Unternehmens

Risikobewertung (CVE)

Active Directory Audit

Office 365 Audit

Website Audit

WiFi Audit und Sicherheit

File Audit (Malware / Persönliche Daten)

Phishing-Kampagne

Zugriffskontrolle (Web, ftp, ssh, etc.)

Firewall-Überwachung und -Überprüfung

Konto-Leck-Audit

GDPR-Audit

Verstärktes Peli-Gehäuse

27-Zoll-Touchscreen

CPU: AMD Threadripper 3970x (64 Threads) mit 4,5 GHz

GPU: Nvidia RTX 3090 - 24 GB

1 ALFA AWUS WiFi + 1 WiFi-Karte

4G Modem Router + 80 GB/Monat SIM-Karte

Echtzeit GPS LoRa Tracking Modul (3 Monate Autonomie)

RAM: 128 GB DDR4

Speicher: 2 TB (2 x 1 TB Raid 0) nvme Gen4 (7000 MB/s)

StreamDeck mit 12 Tasten

2 RJ45 10 Gb Ethernet

Belüftungssystem mit Steuerung

Biometrisches Schloss

sylink.fr

+33 (0)4 15 54 00 00

+33 (0)7 87 35 94 69